|

| 스레드 갈무리. |

최근 구직자를 사칭해 악성 코드를 유포하는 이른바 '이력서 피싱' 수법이 고도화되면서 채용을 진행 중인 일반 소상공인들의 피해 우려가 커지고 있다. 특히 사무직군을 넘어 현장 사업장까지 무차별적인 공격 대상이 되고 있어 각별한 주의가 요구된다.

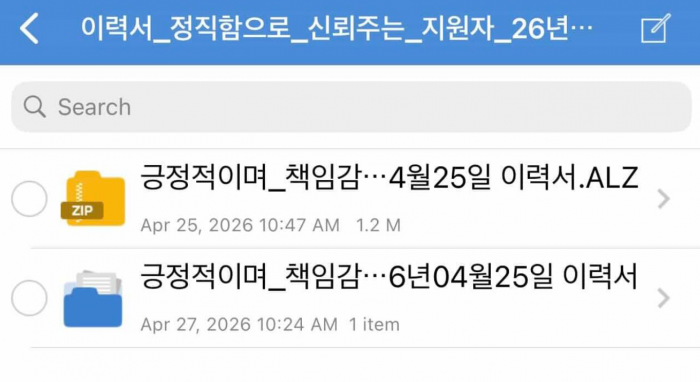

28일 최근 SNS(스레드)를 통해 한 축산업체 관계자 A씨가 겪은 피싱 사례가 공유되며 파장이 일고 있다. 평소 인력 채용을 위해 공고를 올려두었던 A씨는 최근 메일함에 들어온 '이력서'라는 제목의 메일을 확인했다.

A씨는 "채용 중이라 이력서가 들어왔다는 말에 아무런 의심 없이 파일을 열었다"며 "평소 피싱 범죄에 대해 알고 있었고 남의 일이라고만 생각했는데, 막상 바쁜 업무 중에 메일을 마주하니 무의식적으로 클릭하게 되더라"고 당시 상황을 전했다.

그가 받은 첨부파일은 압축 파일 형태였으나, 다운로드 후 실행이 되지 않는 이상 증상을 보였다. 찜찜한 기분에 약 1시간 동안 사례를 검색해 본 A씨는 해당 메일 주소가 정상적인 형식이 아니라는 사실을 발견했다. A씨는 "나조차도 이렇게 쉽게 당할 수 있다는 사실에 놀랐다"며 "이런 교묘한 수법이 널리 알려져 다른 사업장에서는 피해자가 없길 바란다"고 강조했다.

최근의 이력서 피싱은 과거 어설픈 맞춤법이나 형식을 갖추지 못했던 수법에서 벗어나 고도로 지능화되고 있다. 공격자는 본인을 정중한 말투의 구직자로 소개하며 "공고를 보고 연락드렸다"거나 "관심 있는 업체라 포트폴리오를 보낸다"는 식으로 접근해 경계심을 무너뜨린다.

피해자가 첨부된 압축 파일이나 링크를 클릭하는 순간, PC 내부 파일을 암호화하는 랜섬웨어나 개인정보를 탈취하는 악성 코드가 즉시 설치된다. 특히 최근에는 특정 포트폴리오 사이트나 클라우드 링크로 위장해 보안 프로그램의 감시망을 피하는 사례도 적지 않다.

보안 전문가들은 다음과 같은 특징이 보일 경우 피싱을 의심하고 즉시 삭제할 것을 당부했다. ▲암호가 설정된 압축 파일 ▲이력서.pdf.exe 또는 .scr과 같이 문서 파일로 위장한 실행 파일 ▲"오늘까지 확인하지 않으면 다른 곳에 가겠다"는 식의 심리적 압박형 제목 등이다.

보안업계 관계자는 "현업에 종사하는 자영업자나 소상공인들은 업무 특상상 메일을 즉각 확인해야 하는 경우가 많아 피싱의 주요 타겟이 되고 있다"며 "모르는 발신자가 보낸 파일은 실행 전 반드시 확장자를 확인하고, 중요 데이터는 주기적으로 오프라인 백업을 진행해야 한다"고 강조했다.